Originally published at: Thunderbolt tem falha de segurança que permite invadir computador – Antivírus e Segurança – Tecnoblog

Chamada de Thunderspy, falha de segurança no Thunderbolt pode ser explorada em computadores com Windows ou Linux

Microsoft foi certeira com o Surface

Quando li a notícia sobre o Surface achei que fosse uma desculpa esfarrapada mas agora fez todo sentido

Putz, e não é que a Microsoft tinha razão?

Ponto para a Microsoft. Pelo vídeo não parece ser algo muito complexo de fazer. Bem complicado isso.

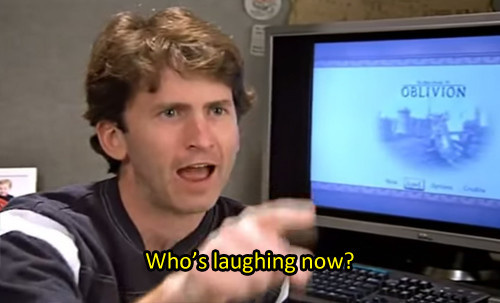

A Microsoft:

Dúvida: como a mitigação só está disponível para computadores fabricados a partir de 2019 se tá no macOS desde o 10.12.4 (2017)?

Geral falando Microsoft tinha razão, sendo que Mac não são afetados, daí fica a questão: isso justifica a Microsoft não usar thunderbolt ou a Microsoft cagar pro thunderbolt que justifica a implementação em PCs ser falha?

Só eu que percebi que o vídeo é manipulado justamente no momento que ele fecha o notebook e move a posição? Prestem atenção no minuto 4:35 (coloquem o player na menor velocidade possível para ficar mais claro)

Se o dispositivo suportar remapeamento de DMA no nível do kernel, você estará parcialmente protegido, mas ainda sim, vulnerável. Nos Macs, o suporte existe a mais tempo, mas somente se você estiver executando o macOS (por exemplo, usar o Boot Camp ou instalar outro SO desativará a mitigação). Nos PCs, somente dispositivos fabricados a partir de 2019 possuem suporte.

Todos os dispositivos existentes atualmente com suporte ao Thunderbolt são vulneráveis, independente do SO. Uma solução definitiva exige mudanças a nível de hardware, logo, somente a Intel e outras fabricantes de controladores Thunderbolt podem mitigar definitivamente o ataque.

Quem foi que achou que era uma boa idéia dar acesso irrestrito à memória? hahaha

Não direto é diferente de irrestrito… Se não não seria uma brecha de segurança, seria segurança inexistente mesmo.

ponto válido.

Este tópico foi automaticamente fechado após 92 dias. Novas respostas não são mais permitidas.